2 heures pour comprendre et

reprendre le contrôle de son smartphone

Le Jeudi 28 Avril à 18h30, l’équipe du CLX Fourmies proposait au Central un atelier « Smartphone et vie privée ». Une dizaine de personnes est venue suivre cette présentation conçue à l’origine par Exodus Privacy et dont la deuxième partie a été enrichie par nos soins d’un peu de pratique. Exodus privacy est une association loi 1901 qui s’est donnée pour mission de sensibiliser et former le public aux enjeux liés au pistage par le biais des applications Android.

Enjeux et concept

Tour de table

Pour débuter l’atelier, Guillaume propose à chacun de se présenter et d’indiquer quels usages il fait de son smartphone (actions, applications…). Arrivés presqu’au bout du tour du table, une participante indique, tout sourire, que son smartphone lui sert d’abord à téléphoner : rares sont ceux qui avaient songé à cet usage jusqu’ici. Le moment de se rendre compte que le simple fait de passer un appel est noyé dans une masse d’autres usages (messagerie texte, banque, actualités, divertissement, internet, administratif…).

Une application kézako?

La transition est ainsi toute trouvée pour la première question: Qu’est ce qu’une application? C’est un outil installé sur le téléphone, elle est représentée à l’écran par son logo et son nom. On peut comparer l’application au logiciel sur un ordinateur. La différence majeure actuelle résidant dans le fait qu’il existe des applications ultra-spécialisées ne donnant accès qu’à un service, là où sur l’ordinateur on passe par notre navigateur internet dans la plupart des situations (application bancaire par exemple).

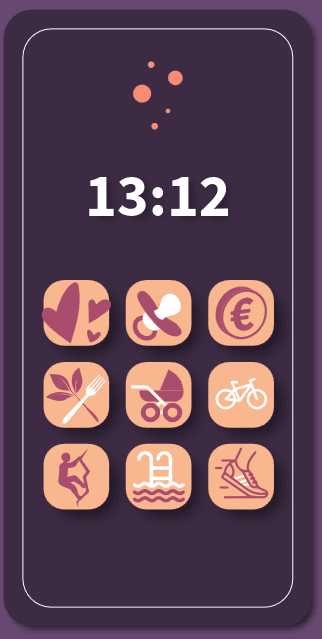

Le profilage

Les applications installées sur nos smartphones en disent long sur nous, notre vie, notre situation, éventuellement nos opinions ou convictions. À ce moment de l’atelier, nous avons invité les participants à se mettre en binôme afin d’établir le profil de Dominique, un personnage fictif, en ayant accès à l’écran principal de son smartphone.

Notre joyeuse bande s’est adonnée avec enthousiasme au profilage, après spéculations et débats cordiaux voilà les conclusions:

- C’est une personne célibataire

(application de rencontre) - visiblement européenne

(logo € de l’application banque) - a des enfants

(2 applications en lien avec ce thème) - sportif/sportive

(4 applications de sport) - probablement végétarien/ne

(Logo avec fourchette et végétaux)

Nous voyons ainsi que des informations à priori anodines peuvent être recoupées et donnent la possibilité d’établir un profil parfois précis d’un individu. Guillaume prend ici en exemple le jeu « Qui est-ce? », connu de la majorité de l’assemblée. Avec une démonstration grandeur nature, en 4 questions généralistes il a ainsi identifié une personne précise autour de la table.

Nous concluons par un rappel de ce qui est considéré comme données à caractère personnel selon la CNIL (Commission nationale de l’informatique et des libertés):

« informations relatives à une personne physique susceptible d’être identifiée, directement ou indirectement »

Rentrent ainsi dans cette catégorie de données : le nom ou le prénom, un numéro de téléphone ou une adresse IP, une plaque d’immatriculation, le numéro de sécurité sociale, une adresse postale ou mail, Mais également les éléments biométriques (voix, image, empreinte digitale…).

La collecte de données

Après avoir introduit le principe de collecte de données, nous visionnons une vidéo réalisée par Exodus privacy présentant la notion de pisteurs.

« Ce sont des morceaux d’un logiciel en charge de collecter des informations sur la personne qui utilise une application »

Plusieurs participants nous interpellent: « mais qui ajoute ça aux applications »?

Nous indiquons que c’est l’éditeur ou développeur de l’application qui intègre ces petits « espions » (parfois malgré eux), subissant eux-même le contrat établit par le magasin d’applications (Google; Apple). Nous précisions bien sûr que tous les pisteurs ne sont dans le fond pas problématiques, prenant en exemple la collecte des données de plantage de l’application, visant elle à améliorer la qualité de service.

Nous invitons alors l’auditoire à se faire un avis personnel sur la légitimé ou non de la collecte d’une donnée d’usage ou personnelle. Guillaume termine en indiquant que les données collectées sont souvent revendues à des fins publicitaires, dans le but de nous afficher des publicités correspondant à notre profil. Ce n’est pas un hasard si Dominique a des pubs pour le « nouveau super vélo qui va trop vite » quand il/elle discute avec un.e prétendant.e sur son appli de rencontre!

Nous questionnons enfin l’intérêt d’autoriser une application de jeu à avoir accès à nos contacts ou encore une application de lampe de poche d’avoir accès à nos fichiers. C’est le moment de parler de la différence entre un pisteur et une autorisation.

Comme on l’a vu, nous n’avons d’autre choix que de subir un pisteur. En revanche pour les autorisations, certaines sont indispensables au bon fonctionnement de l’application et nous n’aurons pas d’intervention possible. Pour d’autres, nous avons potentiellement des leviers d’action, par exemple lorsque mon jeu me demande d’accéder à mes contacts, peut être ai-je ici l’opportunité de lui refuser ce privilège?

Nous profitons de l’exemple de l’accès aux contacts pour interpeler notre auditoire sur le fait qu’autoriser une application à accéder à notre carnet d’adresse c’est s’exposer soi-même, mais aussi ses connaissances. Peut-être que diffuser votre vie privée ne vous dérange pas, est-ce le cas de votre entourage?

Cette première partie s’achève sur un terne tableau, avec une question du groupe: Et maintenant qu’on sait tout ça, qu’est ce qu’on fait?

Alternatives et mise en pratique

L’application Exodus Privacy

Dès le début de ce deuxième temps fort, nous invitons les volontaires à se saisir de leur smartphone et installer Exodus Privacy. Guillaume présente ici l’application et son fonctionnement. Non, elle ne filtre pas ni ne bloque les pisteurs et la collecte de données. Il faut la voir comme un outil de mesure. Elle scanne les applications de votre téléphone et vous indique les pisteurs présents ainsi que les autorisations requises. Elle vous aide ainsi à prendre conscience de la situation, et vous permet d’ajuster vos usages, ou de continuer à utiliser telle ou telle application en connaissances de cause.

Vous ne pourrez pas dire que vous ne saviez pas!

Guillaume conclut ce premier contact avec l’application Exodus avec le cas Whatsapp qui a 0 pisteur. Ouf, sauvée la conversation avec tonton et tata...ou pas! Il rappelle qu’en effet sur le principe la conversation est bien chiffrée de bout en bout. Sauf que le tuyau appartenant à Meta (Facebook, instagram…), ils se sont permis de faire des petits trous pour vérifier que les données circulent bien, et au passage donc, avoir une vue détaillée des dites données!

📣 Il prêche alors la bonne parole 📣

« Empressez vous de désinstaller Whatsapp et installez Signal! »

Signal est une fondation, le modèle économique n’est pas le même, il n’a aucun intérêt à nous espionner pour revendre nos données. C’est un peu le gentil de l’histoire, enfin…jusqu’à preuve du contraire! On précisera que non, signal n’est pas inter-compatible avec Whatsapp. Cela implique donc de mobiliser votre entourage dans cette démarche, c’est possible! Si si, vraiment…!

La phase d’analyse étant terminée, il est temps de parler des alternatives et de passer à l’action.

Systèmes d’exploitations alternatifs

Nous parlons des différents systèmes alternatifs (faisant ici le parallèle avec les distributions GNU/Linux). Nous parlons, de LineageOS, /e/OS, et GrapheneOS. Nous précisons d’emblée que la configuration matérielle des smartphones étant tellement unique d’un appareil à l’autre, ces systèmes ne sont compatibles qu’avec peu de modèles, à l’instar de grapheneOS qui malgré ses qualités n’est compatible (pour le moment) qu’avec les smartphones Google Pixel (ça prête à sourire en effet…). Nous faisons remarquer également que la réinstallation d’un smartphone est plus délicate que son équivalent sur ordinateur, et orientons les moins téméraires vers des revendeurs spécialisés (Murena , Ekimia).

F-Droid : Un magasin d’applications alternatif

Nous présentons enfin, un magasin d’applications alternatif: F-droid. Nous parlons du fonctionnement général du magasin, faisant à nouveau le parallèle avec l’univers GNU/Linux et ses dépôts d’applications. Tout le monde s’est empressé de l’installer. C’est avec beaucoup d’enthousiasme et curiosité que chacun a commencé à explorer le catalogue, afin de trouver une alternative à telle ou telle application pleine de pisteurs.

Les applications alternatives

Nous terminons ce temps de pratique dirigée par la présentation de quelques alternatives plus précises:

- Whatsapp > Signal (on insiste…vraiment!)

- Youtube > NewPipe

- Chrome > Firefox (et ses possibilités d’extensions, au hasard: Ublock Origin!)

- Gmail > Courriel K-9

- etc…

Nous finissons cet atelier en répondant à un besoin abordé en introduction: comment bloquer le démarchage téléphonique? Nous parlons alors de Saracroche développée par Camille Buvat. Une application de filtrage d’appels et SMS indésirables mise à disposition gratuitement sur tous les magasins d’applications alternatifs ou pas (mêmes iOS!).

Le mot de la fin

Les deux heures sont passées très vite tant le sujet est vaste. De plus, les participants ont eu un rôle majeur dans la qualité des échanges. En effet, toutes et tous, quel que soit le profil de connaissances et d’utilisation, ont montré un intérêt sincère pour les sujets abordés, et ont été volontaires dans les mises en pratique. Ce fût l’occasion pour l’assemblée de se rendre compte que reprendre le contrôle de nos smartphone et nos données est parfois l’objet de compromis ou de modification de nos comportements et usages. En tous les cas, chacun a pris conscience que la difficulté de la démarche réside moins dans sa complexité technique que dans le fonctionnement d’un système mis en place par les GAFAM.

Merci à tous pour cette belle soirée d’échanges et de discussions.